合規變成競爭武器:歐洲 PSD3 與 DORA 如何讓 Fintech 市場變成贏者全拿

PSD3 強制專用 API、DORA 把 AWS 納入金融監管、FIDA 打開所有金融資料邊界。歐洲銀行砍掉重練基礎設施的產業級合規海嘯,到底發生什麼事?

歐洲合規海嘯一分鐘速讀

法規海嘯: PSD3/PSR (第三版支付服務指令) 預計 2026 年完成立法並實施,DORA (數位營運韌性法案) 2025 年 1 月已強制,FIDA (金融資料存取規範) 預計 2026 年通過,三套法規合組成歐盟數位金融戰略的底層基石。

基礎設施代價: 歐洲零售銀行單筆合規投資可達 1,500 萬歐元,中型 Fintech 初期成本 15 至 40 萬歐元,年維護 8 至 20 萬歐元,構成嚴重的現金流排擠。

穿透式監管: DORA 首次將雲端巨頭納入歐洲金融監管直接管轄,Google Cloud 已被正式指定為 CTPP,日罰金上限達前一年度全球日均營業額 1%。

責任穿透到董事會: 個別董事最高 100 萬歐元的個人罰款,資安從 IT 部門的技術問題直接變成董事會層級的生死議題。

同時把門打開與加厚門板:歐盟 2025 金融科技法規海嘯的結構性矛盾

歐盟在 2025 年同時做了兩件看起來彼此矛盾的事。

一邊用 PSD3 與 PSR 強制要求歐洲銀行徹底打開資料邊界,專用 API 必須穩定、即時、免費供第三方服務提供者使用。FIDA (Financial Data Access,金融資料存取規範) 法案更把這套開放邏輯從支付帳戶擴張到抵押貸款、退休金、保險、加密資產等幾乎所有金融產品,逼整個產業走進「開放金融」(Open Finance) 紀元。

另一邊用 DORA (Digital Operational Resilience Act,數位營運韌性法案) 築起史上最嚴格的數位防線。ICT 風險管理框架的最終責任被穿透到董事會成員個人,重大事件必須在嚴格時限內通報歐洲三大監管機構 (歐盟銀行管理局 EBA、歐盟證券及市場管理局 ESMA、歐盟保險及職業退休金管理局 EIOPA)。關鍵雲端供應商首次被納入金融監管直接管轄,個別董事最高面臨 100 萬歐元的個人罰款。一整套機制把「系統不能倒」變成金融業的法律底線。

表面看這兩件事在拉扯,一邊把門打開,一邊加厚門板。深入一層會發現,它們是同一個產業重塑的兩面。資料邊界一旦打開,攻擊面就會指數級擴張;API 介面高度互聯,系統性風險也會同步攀升。歐盟的戰略邏輯是要推動開放金融,就必須同步把底層基礎設施的韌性拉到絕對可靠的水平。兩條法規彼此支撐,構成同一個戰略的必要配套。

這場合規革命的代價之大,超出多數產業觀察者的預期。歐洲主要零售銀行投入 1,500 萬歐元翻新跨國監控系統,泛歐支付處理商花 850 萬歐元達成零停機遷移,跨國保險集團為了穿透 300 家供應商的次級外包鏈花了 570 萬歐元。這些數字不是併購、不是新產品研發,是純粹的合規支出。

更深遠的影響在於競爭格局的重塑。能吃下這些成本的大型玩家,正在把合規能力變成護城河。而中小 Fintech 則被迫在三條路之間做選擇:被大型金融集團併購、轉型為純粹的底層技術供應商、或退出核心受管制的支付與信貸業務。整個歐洲 Fintech 市場正走向達爾文式的產業洗牌。

從 PSD2 到 PSD3/PSR:歐盟為什麼把「指令」升級成「規範」

歐盟 2018 年實施的 PSD2 (第二版支付服務指令) 是開放銀行的第一波革命,成功引入帳戶資訊服務提供者 (AISP) 與支付啟動服務提供者 (PISP) 等新興業態。但數年實踐暴露出幾個核心缺陷:各成員國在法規解釋上出現嚴重分歧、API 介面品質參差不齊、第三方服務提供者面臨隱性技術障礙、螢幕抓取技術與專用 API 之間的灰色地帶始終沒有解決。

解方是把法規本身升級。PSD3 (第三版支付服務指令) 仍是「指令」(Directive),主要處理支付機構與電子貨幣機構的授權與營運監管,並把原本獨立的《第二版電子貨幣指令》(EMD2) 廢除併入,讓支付機構與電子貨幣機構走向單一發牌制度。

真正的突破在於 PSR (Payment Services Regulation,支付服務規範) 的引入。作為「規範」,PSR 一旦通過就在歐盟各成員國具有直接且統一的法律約束力,無需再經過國內法的轉換程序。這個法律位階的轉變讓業務行為準則、強客戶身分認證 (Strong Customer Authentication, SCA) 標準、開放銀行技術規範直接寫入法規主體,徹底消除過去各國監管套利的灰色空間。

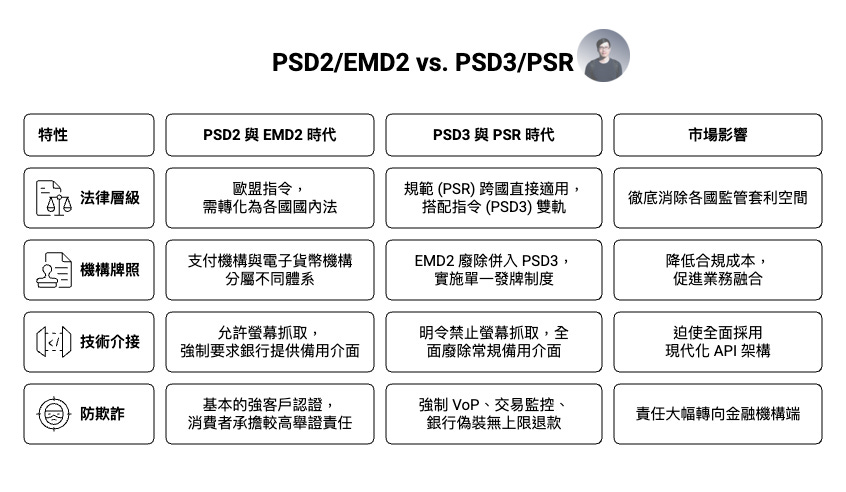

法規架構的演進可以用四個維度對照:

PSR 針對開放銀行的幾項硬性要求特別值得注意。第 35 及 44 條嚴格禁止帳戶服務提供者 (ASPSPs,也就是傳統銀行) 對 AISP 與 PISP 設置任何形式的障礙,包括禁止要求使用者手動輸入額外識別碼、禁止要求不必要的額外註冊、禁止在不需要的情況下強制執行 SCA 認證。螢幕抓取技術在新法規下被明文且絕對地禁止,同時 PSD2 時代廣受詬病的 Fallback interface 強制要求也被廢除。銀行被要求把資源集中在打造極度穩定的單一專用 API,而不是兩套系統並行。

防欺詐的責任歸屬也翻了過來。收款人驗證 (Verification of Payee, VoP) 成為全歐盟強制標準,PSPs 必須提供收款人名稱與 IBAN 的即時核對,且必須免費。不匹配時系統要在資金離開帳戶前強制發出阻斷或警告。針對銀行偽裝詐騙,PSR 引入了更具顛覆性的規則。若消費者因遭遇假冒銀行員工的電話或訊息攻擊而受騙轉帳,在符合特定報案與配合條件下,法規強制要求銀行承擔全額退款責任,且沒有退款上限。這項規定徹底改變銀行的風險演算模型,迫使他們在客戶授權流程中加入更多基於風險自適應的阻斷機制。

根據產業預測,若不採取積極的結構性干預,未來十年全球支付欺詐損失可能高達四千億美元。歐盟的選擇是把防欺詐的財務風險大幅轉移到金融機構端,逼銀行用 AI 行為分析、機器學習、生物辨識等技術主動攔截詐騙,而不是事後補償消費者。

DORA 填補的空白:從資本緩衝到營運韌性

DORA 填補了歐盟金融監管歷史上的一項關鍵空白。傳統上,巴塞爾協定等金融監管框架主要透過「資本緩衝」來涵蓋潛在的營運風險損失。DORA 的立法精神明確指出,再多的財務資本也無法防止系統當機、修復被勒索軟體加密的資料庫、或阻擋針對關鍵支付閘道的 DDoS 攻擊。監管焦點從「事後的財務吸收能力」轉向「事前的數位營運防禦與事中的快速恢復能力」,確保金融機構在遭受嚴重數位干擾時,仍能維持關鍵營運服務的不中斷。

DORA 的管轄範圍極為廣泛,適用對象橫跨 21 類金融實體。傳統的大型跨國銀行、保險公司、投資公司、中央結算機構自然全部納入,新興的加密資產服務提供者 (CASPs)、群眾募資平台、支付機構以及電子貨幣機構也無一倖免。它更破天荒地把為這些金融實體提供服務的 ICT 第三方服務提供者 (如雲端服務商、資料分析平台) 納入直接或間接的監管網路。這是歐盟第一次用金融法規反向約束 Big Tech,接下來會深入拆解這條的政治經濟學意義。

DORA 建立在四大相互支撐的支柱之上。第一是 ICT 風險管理框架,金融實體的管理主體 (董事會或高階管理層) 必須對框架的定義、批准、執行與監督負起最終且不可推卸的法律責任,這條直接把資安議題從 IT 部門推到董事會。第二是重大 ICT 相關事件的管理與通報。金融實體必須建置自動化監控系統偵測、記錄並分類所有事件,達到重大門檻時須在極短時間窗口內向國家主管機關以及歐洲三大監管機構通報。根據法國金融市場管理局 (AMF) 的指引,判斷「重大影響」的經濟門檻之一是該事件導致金融實體的成本與損失已經或預期超過 10 萬歐元。第三是數位營運韌性測試,法規要求定期實施「威脅主導之滲透測試」(Threat-Led Penetration Testing, TLPT),在歐洲央行或相關主管機關的協調與監督下進行,模擬最先進的國家級駭客或網路犯罪集團的攻擊手法。第四是 ICT 第三方風險管理,這是對整個科技與金融生態系統產生最深遠影響的部分,下文會獨立拆解。

四家歐洲金融機構的基礎設施翻新帳本

法規的壓力最終會變成資產負債表上的一筆支出,兩組權威數據勾勒出這場翻新工程的整體規模。

McKinsey 2025 年的產業調查顯示,歐洲金融機構為了 DORA 合規計畫支出 500 萬至 1,500 萬歐元,近四成機構動用了 7 個以上全職員工專責合規專案。Deloitte 與 Wiz 的聯合調查補充了另一個截面:64% 的機構把 DORA 專案預算壓在 200 萬至 500 萬歐元之間,平均動員 5 至 8 個全職員工。更值得注意的是,Morrison Finance 的產業報告揭露某大型金融集團單一 DORA 專案支出接近 1 億歐元,涵蓋從專案管理到技術控制升級的整套工程。70% 受訪機構預期合規期結束後。IT 與控管的永久性營運成本會維持在較高水平,不會回落到法規上路前。

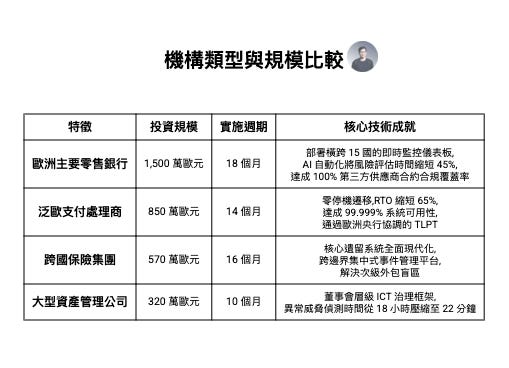

宏觀數據勾勒出產業的整體輪廓,執行的細節則藏在個別案例裡。下面這份案例明細整理自歐洲 DORA 合規顧問商公開的客戶專案(基於顧問業界客戶保密慣例,機構名稱未揭露),展示不同類型與規模的金融機構在實際執行時的投資結構、技術路徑與可量化成就。這些案例不是市場全貌的定論,但提供了具體的工程參照,讓前面的宏觀數據有對應的執行面貌。

技術標竿:泛歐支付處理商的零停機遷移

這家日處理 300 萬筆交易的支付處理商投入 850 萬歐元,在 14 個月內完成一場教科書級的基礎設施改造。核心成就是達成了 99.999% 的系統可用性,也就是業界俗稱的「五個 9」,換算成年度停機時間不超過 5 分 15 秒。

技術路徑上最值得關注的是「零停機遷移」。支付處理商的業務特性決定了他們不能有任何停機時間,幾分鐘的服務中斷都會影響到數十萬筆交易與數百個下游商家。這家公司的做法是透過冗餘系統並行運行,把舊系統的流量逐步切換到新架構,期間任何一個節點出問題都能自動回切。RTO (Recovery Time Objective,恢復時間目標) 被壓縮了 65%,意味著他們在遭受網路攻擊或系統故障時,能在遠比以往更短的時間內恢復關鍵服務。

這家公司還通過了歐洲央行協調下的 TLPT 滲透測試,這是 DORA 對關鍵功能系統的最高級別測試。它模擬的不是一般的網路犯罪,而是國家級駭客組織的攻擊手法,通過這項測試代表基礎設施的韌性已經達到了金融監管所能要求的最高標準。

規模標竿:歐洲主要零售銀行的跨國監控網

這家資產超過 5,000 億歐元的零售銀行投入了 1,500 萬歐元,在 18 個月內打造出橫跨 15 個國家的即時監控儀表板。這個案例的特別之處不在單點技術突破,而在於跨國整合的複雜度。

銀行在 15 個國家的子公司使用了不同的核心系統、不同的雲端供應商、不同的本地合規框架。要把這些異質系統整合到一個統一的監控儀表板,技術挑戰遠大於從零開始蓋一個新系統。這家銀行的做法是在既有系統之上搭建一層「可觀測性堆疊」(Observability Stack),用標準化的 API 與事件匯流排把各國的運營數據即時拉到中央儀表板。

AI 自動化是這個案例的另一個亮點。風險評估時間被縮短了 45%,代表合規團隊能即時看到風險訊號,而不是等到事後才發現問題。更關鍵的是 100% 的第三方供應商合約合規覆蓋率,這對有數千家供應商的跨國銀行來說是一個極高的門檻,它代表 DORA 第 28 條要求的完整資訊暫存器 (Register of Information) 已經建立完成。

複雜度案例:跨國保險集團的次級外包穿透

這家跨越 15 國、擁有超過 300 家供應商的保險集團投入 570 萬歐元,在 16 個月內解決了 DORA 最棘手的一個要求:次級外包鏈的完全可視性。

現代雲端架構是層層疊加的。一家提供防欺詐 AI 的 SaaS 供應商,底層可能依賴 AWS 的運算資源,並使用另一家公司的日誌分析工具。DORA 要求金融實體必須識別並深入評估所有參與交付關鍵 ICT 服務的次級承包商之營運韌性與合規狀態。對擁有 300 家直接供應商的跨國集團來說,這意味著實際要穿透審查的公司數量可能高達數千家。

這家保險集團的核心動作是把 300 多家供應商的合約全部重新議約,加入 DORA 要求的退出策略、資料備份與恢復指標、稽核權、次級外包透明度等條款。同時建置一個跨邊界的集中式事件管理與協調平台,讓總部能在任一國家的供應商出問題時即時介入。570 萬歐元這個數字背後,絕大部分不是硬體或軟體支出,而是法務、合約重談與系統整合的人力成本。

中小 Fintech 的現金流壓力

大型機構的故事是把合規變成競爭優勢,中小 Fintech 的故事則完全不同。產業基準分析顯示,一家規模 100 至 250 名員工的中型 Fintech 公司,為了達到 DORA 標準,初期實施成本預計落在 15 萬至 40 萬歐元之間。這筆費用涵蓋架構差距評估、全新風險管理框架的開發、數百份供應商合約的重新議約與補救、系統韌性測試、昂貴的自動化監控工具授權費用。系統上線後,後續的年度持續維護成本也將高達 8 萬至 20 萬歐元。

這些數字看似不如大型機構的千萬級預算驚人,但對仍處於燒錢擴張階段的新創企業而言,它構成嚴重的現金流排擠效應。一家剛完成 A 輪、手上有 500 萬歐元彈藥的 Fintech 新創,可能要把其中 8% 拿去做合規支出,這直接壓縮了用於核心產品創新與市場拓展的研發預算。

真正致命的是罰款威脅。DORA 設立了堪比 GDPR 的嚴苛罰則,針對金融實體的違規行為,監管當局可處以高達 200 萬歐元或該企業全球年度總營業額 2% 的鉅額罰款;針對個別董事及高階管理人員未能妥善履行 ICT 風險監督義務的情況,國家主管機關有權處以最高達 100 萬歐元的個人罰款。更嚴厲的是第 50 條規定,對於嚴重或屢次違規的機構,監管當局有權暫停甚至撤銷其營運授權,這對高度依賴市場准入與信任度生存的 Fintech 而言形同宣判商業死刑。

賦能者:技術供應商的戰略角色浮現

這場浩大的基礎設施翻新工程,沒有哪家銀行或 Fintech 能獨自完成。一個新的角色類型正在崛起:具備深度金融領域知識與全端技術能力的技術賦能者。

跨國技術諮詢與軟體工程公司 Trinetix 是一個代表性案例。它的定位不是取代金融機構的內部 IT 部門,而是把複雜的法規要求翻譯成工程需求。在應對 PSD3 與 PSR 的挑戰時,Trinetix 憑藉在「體驗設計」與建立「品牌合規設計系統」方面的能力,協助金融機構打造既符合法規強制透明度要求、又能有效降低使用者同意疲勞的介面。在應對 DORA 的 ICT 風險與事件管理要求方面,它展現了在 AI 與機器學習、雲端賦能、智能自動化領域的專長。透過整合生成式 AI 與預測分析模型,協助企業建構具備主動威脅偵測、即時事件日誌分析與自動化回應能力的數位營運環境。

這種「合規即服務」的商業模式正在成為歐洲 RegTech 產業的爆發點。大型銀行依照 DORA 第 28 條進行嚴格的供應商篩選與風險穿透審查時,合規證明齊全的技術供應商會拿到明顯的議價優勢。頂級的 SOC2 Type 2 與 ISO 27001 認證、零停機雲端架構、完整的 DORA 合規文件,這三項條件幾乎成為贏得歐洲大型銀行招標的必要入場券。

重新洗牌的歐洲 Fintech 戰國格局

法規執行的終點,是市場結構的改變。綜合前述案例與產業動態,歐洲 Fintech 生態系正在分化成五個陣營,各自面對完全不同的生存法則。

陣營一:大型跨國銀行。 憑藉雄厚的資本與既有的合規團隊,這些機構能把 1,500 萬歐元級別的基礎設施翻新視為常規投資。更關鍵的是,他們有能力把合規能力本身變成新的競爭優勢。當中小 Fintech 還在掙扎著達標時,大型銀行已經可以對企業客戶宣稱自己是「歐洲最安全的支付夥伴」,從而吸走需要高合規標準的大型商家與政府客戶。

陣營二:中小型 Fintech。 15 至 40 萬歐元的初期合規成本加上每年 8 至 20 萬歐元的維護費用,對多數仍在燒錢階段的新創形成了現金流的結構性壓力。人才稀缺戰讓情況雪上加霜:DORA 強制金融實體必須設立獨立於營運之外的專職 ICT 風險控制職能,這引發了業界對具備法規意識的網路安全架構師、滲透測試專家與合規法務的激烈搶奪。大型銀行能開出高薪把頂尖人才網羅殆盡,中小 Fintech 在人才市場上處於絕對劣勢。

陣營三:RegTech 與技術賦能者。 Trinetix 類型的公司正迎來爆發性的成長期。他們的商業模式簡潔:把複雜的合規要求打包成可採購的服務,讓金融機構不需要從零開始建置內部能力。這個陣營的贏家通常具備三個特徵:深度的領域知識、現代化的雲端架構、完整的國際合規認證。隨著 DORA 的執行進入深水區,整個歐洲可能會出現數十億歐元規模的 RegTech 外包市場。

陣營四:被納入 CTPP 直接監管的雲端巨頭。 這是 DORA 對全球科技產業最具殺傷力的一條。根據 DORA 第 31 至 35 條,歐洲三大監管機構將根據服務的系統重要性、依賴該服務的金融實體數量與規模等標準,正式指定特定科技供應商為「關鍵 ICT 第三方服務提供者」(Critical ICT Third-Party Service Providers, CTPPs)。一旦被指定,CTPP 將由指定的「主要監管者」進行直接監管,後者擁有進行調查、實地檢查、要求採取具體安全補救措施的權力。若 CTPP 拒絕配合或未能達到安全要求,罰金最高可達該供應商上一財政年度全球日均營業額的 1%,對營收動輒數百億歐元的雲端巨頭而言,意味著每天數百萬至數千萬歐元的潛在罰款。

陣營五:被擴大納管的新型業者。 加密資產服務提供者 (CASPs)、群眾募資平台、新型支付機構等業者,過去處於監管灰色地帶,現在被一次性拉進 DORA 的 21 類金融實體管轄範圍。對許多仍以新創心態營運的加密公司來說,這是一場遲來但不可避免的合規陣痛。

CTPP 監管:歐盟把 Big Tech 拉進金融監管直轄區的政治經濟學

陣營四的 CTPP 監管機制值得獨立拆解,因為它代表歐盟在全球科技治理上的一次重大立場宣示。

過去十年,歐洲銀行與 Fintech 大量依賴雲端運算 (IaaS、PaaS、SaaS) 與各類 SaaS 加速產品上市並降低營運成本。這種把基礎設施外包的做法讓金融機構失去了對底層 IT 架構的絕對控制權。一家中型 Fintech 的核心資料庫、風控引擎、交易系統,實際執行可能全部依託在 AWS 的某個區域,而這家 Fintech 對 AWS 的營運連續性、資安事件處理、次級供應商管理幾乎沒有話語權。

這產生了一個結構性問題。全歐洲數千家銀行與支付機構的關鍵資料庫,若都託管在某兩三家超大型全球雲端供應商的基礎設施上,一旦該供應商遭遇毀滅性攻擊或嚴重服務中斷,整個歐洲的金融體系會瞬間癱瘓。這就是 DORA 第 29 條明確點名要處理的「ICT 集中度風險」。

DORA 的解法是創造一個過去不存在的監管關係:把雲端巨頭直接納入歐洲金融監管當局的直接管轄範圍。這條規則的政治經濟學意義遠超過合規本身。它等於歐盟用金融法規反向約束了全球最大的幾家科技公司,迫使 AWS、Azure、Google Cloud 必須對歐洲銀行的營運連續性承擔直接的法律責任。過去 Big Tech 憑藉規模優勢對客戶施加的標準化條款,現在必須依照歐盟的要求重新議約;過去只對股東負責的全球技術公司,現在必須對歐盟監管機構提交稽核報告;過去在服務中斷時只需按 SLA 賠償的雲端供應商,現在可能面臨按日計算的鉅額罰款。

這套機制已經從紙上條文變成執行中的現實。根據 Google Cloud 官方公布的 DORA 合規頁面,Google Cloud EMEA Limited 在經過歐洲三大監管機構的關鍵性評估後,已經正式被指定為 CTPP,指定範圍涵蓋 Google Cloud France SARL、Google Cloud Italy S.r.l 與 Google Cloud Poland Sp. z o.o. 等多個子公司。這代表 Google Cloud 提供給歐洲金融客戶的服務,現在必須接受指定「主要監管者」的直接監督,內容包括年度聯合檢查、督導計畫、具體安全補救要求的強制回應。AWS 與 Microsoft Azure 是否會進入同一批 CTPP 名單,是接下來市場觀察的焦點。

這是歐盟在「技術主權」議題上最具體的一次出手。美國在科技創新上佔據絕對優勢,中國在應用規模上走出自己的路徑,歐盟則選擇用監管框架把自己的標準輸出給全球科技巨頭。DORA 的 CTPP 機制可能成為未來其他法域效仿的模板,英國 FCA 的關鍵第三方監管框架已經朝同方向發展。

PSD3 與 DORA 技術深潛:權限儀表板、VoP 與 TLPT 的工程複雜度

要真正理解歐洲金融業面對的挑戰,必須進到技術架構層面。下面拆解三個最具代表性的技術要求,它們分別對應開放金融、防欺詐、系統韌性三個面向。

從單體架構到雲端原生微服務的遷移戰

傳統銀行系統多為龐大且緊密耦合的單體式架構 (Monolithic Architecture)。在這種架構下,即使微小的更新也可能引發全系統中斷。面對 DORA 強調的營運連續性以及 FIDA 帶來的巨量即時資料流,單體架構力不從心。

現在的技術升級路徑是把關鍵核心應用程式轉移至雲端原生 (Cloud-native) 與微服務 (Microservices) 架構。微服務具備極佳的故障隔離能力,當處理帳戶餘額查詢的 API 節點遭受 DDoS 攻擊或發生內部崩潰時,負責支付授權的核心引擎仍能獨立且正常運作。這完美契合 DORA 對系統韌性的期望。

為了避免違反 DORA 的集中度風險規定,許多機構採用了與雲端服務商無關的開源監控與容器協排技術 (如 Kubernetes 與開源可觀測性堆疊),實現跨多重雲端 (Multi-cloud) 架構的自動化無縫故障轉移。這個選擇保障了真正的獨立性與退出策略,避免出現被單一雲端供應商鎖死的困境。

權限儀表板的雙向即時同步挑戰

串聯 PSD3、PSR 與即將到來的 FIDA 的核心技術基礎設施之一,是「權限儀表板」。這不只是法規打勾項目,更是未來金融應用程式中決定使用者體驗與信任度的關鍵介面。

根據 PSR 第 43 條規定,所有提供線上帳戶服務的金融機構,都必須在其使用者介面中內建一個集中式的權限儀表板。該儀表板必須具備極高的透明度與即時反應能力,讓使用者能夠隨時監控哪些第三方服務提供者 (TPPs) 擁有其資料存取權限、具體的存取資料範疇、授權的有效期限。使用者必須能夠透過該儀表板「一鍵撤銷」或「重新授權」特定 TPP 的存取權。

技術挑戰在於「雙向即時同步」。當使用者在銀行端的儀表板撤銷了某個金融科技應用的權限時,銀行 (ASPSP) 必須透過 API 即時通知該 TPP,要求其立即停止資料抓取。反之,若使用者在 TPP 的應用程式內終止服務,TPP 也必須把權限變更的資訊即時回傳給銀行,確保銀行端儀表板的狀態永遠最新且準確。

這個要求讓歐洲數千家銀行與上萬個 TPP 之間必須維持一個近乎即時的「分散式狀態機」。任何一個節點的延遲都可能讓使用者看到過時的授權狀態,觸發合規爭議。從 UX 設計的角度看,挑戰更大:設計必須直觀、清晰,避免使用者因複雜的金融術語和資訊過載而產生「同意疲勞」,又不能把撤銷權限的流程設計得過於隱蔽,否則違反歐盟資料保護規範。

TLPT 與三道防線:從紙上合規到實戰演練

DORA 揚棄了過去流於形式的紙上合規。針對支援關鍵功能的系統,法規要求定期實施高階的「威脅主導之滲透測試」(Threat-Led Penetration Testing, TLPT)。這類測試往往需要在歐洲央行或相關主管機關的協調與監督下進行,模擬最先進的國家級駭客或網路犯罪集團的攻擊手法,以驗證防禦體系的真實效能。

TLPT 的實施難度極高。測試團隊必須取得金融機構高層的授權,在不告知一線資安團隊的情況下模擬攻擊,以檢驗真實的應變能力。這要求金融機構必須具備三道防線的內部控制模型:第一道是業務單位的日常風險控制,第二道是獨立的風險管理與合規職能,第三道是內部稽核。三道防線必須與 NIST CSF 或 COSO ERM 等國際標準深度整合,才能通過 TLPT 的實戰檢驗。

ICT 供應鏈的穿透式審查:合約條款的深度重寫

DORA 第 28 至 30 條是對整個科技與金融生態系統產生最深遠影響的部分。法規規定金融機構對其 ICT 第三方供應鏈負有絕對責任。根據第 28(1) 條,即使金融實體把核心業務運作所需的 ICT 服務外包給第三方,金融實體在任何時候都必須對該業務的法規遵循承擔完全的最終責任。

落實這項責任的具體手段是合約條款的深度重寫。DORA 第 30 條強制要求金融實體在與 ICT 供應商重新談判合約時,必須納入一系列關鍵條款。這些條款超越了傳統的商業服務層級協議 (SLA),強制要求供應商提供服務地點的透明度、資料備份與恢復的具體指標、嚴格的資安事件協助義務。合約中也必須明確約定終止條款與退出策略 ,以防止供應商鎖定效應。更關鍵的是,合約必須賦予金融實體及其監管機構對第三方供應商進行實地存取、檢查與持續稽核的權利。

這些條款的累積效應是把技術採購從一個基層 IT 部門的行政流程,拉升到需要董事會親自介入的最高級別風險管理。

達爾文式洗牌:歐洲 Fintech 產業的三種中期情境

法規執行會在未來三到五年內把歐洲 Fintech 產業推向某個明確的結構性終點。綜合當前的投資規模、人才稀缺度、併購活動、監管節奏,未來的競爭格局可能朝三個情境演進。

情境一:贏者全拿

這是目前看起來可能性最高的情境。大型銀行憑藉資本優勢完成基礎設施翻新,把合規能力變成品牌資產;Big Tech 雲端供應商接受 CTPP 直接監管的代價,換取繼續服務歐洲金融業的准入;少數頂級的 RegTech 與技術賦能者吃下中型銀行與 Fintech 的合規外包市場。三個贏家群體分割歐洲金融服務的大部分產值,中小 Fintech 則在邊緣市場掙扎或被併購。

這個情境的代價是創新速度的放緩。當合規成本變成進入門檻時,新創的試錯空間會被壓縮。國際清算銀行的宏觀研究佐證了這個趨勢:嚴格且繁重的金融與銀行監管,通常與市場上較少的 Big Tech 和 Fintech 信貸與創新活動呈現高度相關。

情境二:基礎設施分層

這是一個相對樂觀的情境。中小 Fintech 不直接面對消費者,而是轉型為底層技術供應商,專注於開發可被大型銀行採購的垂直解決方案。例如專精於防洗錢 AI 的新創賣 API 給數十家銀行,專精於身份驗證的公司把自己打包成一個符合 DORA 要求的合規元件。

這個情境的前提是中小 Fintech 願意放棄對終端用戶的直接關係,轉為 B2B 基礎設施提供者。歷史上美國的 Stripe、Plaid 都走過類似路徑,歐洲的 SBS Software、Ozone API 等公司也正在朝這個方向演進。

情境三:跨境套利消失

這個情境關注的不是歐洲內部的競爭,而是歐洲在全球 Fintech 監管標準中的角色。歐盟透過 DORA 與 PSR 建立了統一規則手冊,徹底消除了過去各國在數位安全法規上的碎片化。那些具備戰略遠見、及早適應並把高標準合規轉化為內建能力的金融科技公司與 ICT 供應商,將在全球市場獲得信任紅利。

英國金融行為監管局 (FCA) 透過《金融服務與市場法》推出了針對關鍵第三方的監管框架,澳洲實施了 CPS 230 營運風險管理標準,這些都呼應了 DORA 的立法精神。當全球主要金融監管體系朝同一方向收斂,歐洲 Fintech 的合規能力會變成進入其他市場的通行證。這個情境下,歐盟從「法規海嘯的受害者」翻轉成「全球 Fintech 合規標準的輸出者」。

挑戰沒有消失:雲端集中度悖論與合規重疊

三種情境都有共同的陰影。第一個挑戰是雲端集中度的悖論。DORA 要求金融實體避免對單一 ICT 供應商的過度依賴,但歐洲目前缺乏能與 AWS、Azure、Google Cloud 在規模與功能上抗衡的本土雲端供應商。金融機構要遵守去集中化的要求,實際上需要同時經營多雲架構,這又推高了整體的合規與技術管理成本。歐洲對主權雲 (Sovereign Cloud) 的探索能否突圍,是接下來幾年的關鍵觀察點。

第二個挑戰是合規重疊。DORA 與涵蓋更廣泛關鍵基礎設施的歐盟 NIS2 指令產生了管轄權與合規義務上的重疊,企業仍需耗費大量法務資源釐清這兩套法規在實體範圍、資安治理、事件通報與罰則上的異同與疊加效應。加上 GDPR 對資料隱私的要求、MiCA 對加密資產的專屬框架、即將實施的《資料法》(Data Act),歐洲金融機構面對的是一張越來越密的法規網。

第三個挑戰是人才稀缺戰的長期化。DORA 強制金融實體必須設立獨立於營運之外的專職 ICT 風險控制職能,但歐洲整體的網路安全人才庫規模有限。大型跨國銀行憑藉其雄厚的財力,能夠輕易開出高額薪資把市場上的頂尖人才網羅殆盡。對無法順利擴編的新創團隊而言,選擇花費高昂成本培訓內部員工,卻又面臨培訓耗時過長且人才極易被競爭對手高薪挖角的兩難困境。

馬克碎念:合規作為一種產業設計

在研究這輪歐洲法規海嘯的過程中,最讓人印象深刻的不是法規本身的嚴苛,而是歐盟展現出的產業設計思維。

第一個洞察是關於監管哲學的改變。巴塞爾協定時代的金融監管,骨子裡相信金融危機最終是財務問題,所以用資本緩衝這個工具去吸收損失。DORA 的出現代表歐盟監管者已經認清,在這個時代,金融體系的脆弱性來自於技術依賴,而不是資本不足。再多的資本也救不了被勒索軟體加密的資料庫,再高的流動性緩衝也擋不住 DDoS 攻擊。這個認知的轉變不只是歐盟的問題,而是全球金融監管都必須面對的現實。資本緩衝的時代沒有結束,但營運韌性已經變成了同等重要的監管支柱。

第二個洞察是關於合規變護城河的雙面性。這波法規對大型玩家是護城河,對新創是屠殺。乍看這是監管設計的失誤,深入一層會發現這很可能是歐盟有意識的選擇。歐盟在系統穩定與創新活力之間,明顯把票投給了前者。這個選擇會重塑未來十年歐洲的金融科技創新樣貌,創新會繼續發生,但會集中在少數大型機構與頂級 RegTech 手上,野蠻生長的新創時代可能結束。這不是一個必然比美國模式差的選擇,但它確實是一個不同的選擇。

第三個洞察是關於技術供應鏈的權力重構。DORA 第 31 至 35 條把 AWS、Azure 拉進歐洲金融監管的直接管轄,這是歐盟第一次用金融法規反向約束 Big Tech。過去雲端巨頭對客戶有絕對議價權,標準合約寫什麼客戶就簽什麼。現在歐洲的金融機構手上多了一張王牌:監管機關要求。當銀行告訴 AWS 某個合約條款不能接受,因為 DORA 要求實地稽核權,AWS 就必須配合。這個權力翻轉的意義超越金融業本身。它證明了大型法域在面對全球科技巨頭時,還是有足夠的籌碼可以翻桌。這對其他還在摸索如何監管 Big Tech 的國家與地區,提供了一個具體可行的參考路徑。

當把 PSD3、DORA、FIDA 這三套法規放在一起看,會發現歐盟真正在做的不只是監管金融,而是設計一個產業。這個產業的消費者會擁有前所未有的資料主權,基礎設施也會被要求達到前所未有的韌性水平。代價是進入門檻大幅提高,未來的贏家會比過去少,但存活下來的玩家在全球市場的話語權會遠大於今天。歐盟用法規畫出了一張清晰的產業藍圖,市場會用資本、併購、人才流動把這張藍圖填滿。未來三到五年,值得持續觀察這張藍圖落地的速度與代價。

延伸知識快答

Q. DORA 是什麼?什麼時候生效?

DORA 全名為 Digital Operational Resilience Act (數位營運韌性法案),是歐盟針對金融業數位營運韌性的專屬法規,編號 (EU) 2022/2554。於 2022 年 11 月通過,2025 年 1 月 17 日正式強制適用。它建立在 ICT 風險管理、事件通報、韌性測試、第三方風險管理四大支柱之上,適用對象橫跨 21 類金融實體,並把關鍵 ICT 第三方供應商 (CTPP) 納入直接監管。

Q. PSD3 與 PSD2 最大的差別在哪?

最本質的差別在法律位階。PSD2 是歐盟指令 (Directive),需要各成員國轉化為國內法,這導致各國在執行上有落差。PSD3 則分成兩部分:PSD3 仍為指令,但 PSR (支付服務規範) 是規範 (Regulation),跨國直接適用,徹底消除監管套利空間。PSR 還引入了收款人驗證 (VoP) 強制標準、銀行偽裝詐騙無上限退款、權限儀表板強制要求等新機制。

Q. FIDA 跟 PSD3 是什麼關係?

PSD3 處理的是「支付帳戶」的資料開放,延續 PSD2 的開放銀行邏輯。FIDA (金融資料存取規範) 則把資料開放的範圍擴張到抵押貸款、退休金、保險、加密資產等幾乎所有金融產品,正式把歐盟從「開放銀行」推向「開放金融」(Open Finance) 紀元。FIDA 預計 2026 年通過、2027 年後分階段實施,並引入「基於成本的合理補償」機制,讓資料持有者可以從 API 共享中收取費用。

Q. CTPP 是什麼?為什麼 AWS、Azure 被點名?

CTPP (Critical ICT Third-Party Service Providers,關鍵 ICT 第三方服務提供者) 是 DORA 第 31 至 35 條引入的新監管類別,指的是金融業高度依賴的關鍵科技供應商。歐洲三大監管機構 (EBA、ESMA、EIOPA) 會依照系統重要性、依賴該服務的金融實體數量與規模等標準,正式指定 AWS、Azure、Google Cloud 等雲端巨頭為 CTPP,由「主要監管者」(Lead Overseer) 直接監督。這是歐盟第一次用金融法規反向約束 Big Tech,罰金上限達該供應商上一財政年度全球日均營業額的 1%。

Q. 台灣金融業需要遵守 DORA 嗎?

若你的業務涉及服務歐盟境內的金融機構、在歐盟境內為金融機構提供 ICT 服務、或是歐盟金融機構的關鍵次級供應商,就會被 DORA 間接納管。具體適用判斷需要根據合約架構與資料流動路徑個別評估。台灣目前沒有對應 DORA 的金融業專屬數位營運韌性法規,但跨境服務歐盟客戶的台灣 Fintech 與 ICT 供應商,需要把 DORA 納入合規規劃。